移动办公时代,如何筑牢安全保密的“技术防线”?

随着移动互联网和智能终端的普及,移动办公已成为现代工作模式的常态,极大地提升了工作效率与灵活性。移动设备(如智能手机、平板、笔记本电脑)的随身性、网络接入的多样性以及应用生态的开放性,也给安全保密工作带来了前所未有的挑战。数据泄露、网络攻击、设备丢失等风险时刻存在。要确保移动办公的安全保密,必须在管理和意识教育的基础上,构建坚实可靠的技术防范体系。

一、 终端安全:守住第一道防线

移动办公的核心是终端设备,其安全是整体防护的基石。

- 设备管控与准入:实施移动设备管理(MDM)或统一端点管理(UEM)方案。对允许接入办公网络的设备进行强制注册、策略配置与集中管理。确保设备具备基础安全设置,如强制屏幕锁(密码、指纹、人脸识别)、加密存储(全盘加密或文件级加密)、远程定位与数据擦除能力。

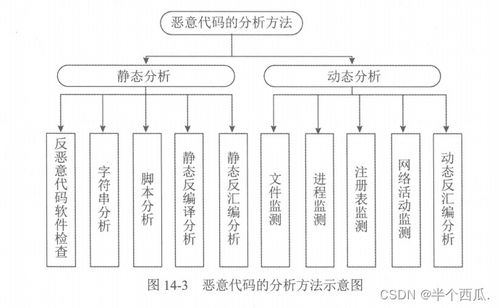

- 系统与应用安全:强制要求操作系统及时更新安全补丁,仅允许从官方或可信应用商店安装经过审核的应用程序。对办公应用进行“沙箱化”隔离,防止其数据被其他非受信应用非法读取。使用移动威胁防御(MTD)解决方案,实时检测设备上的恶意软件、网络攻击和漏洞利用行为。

- 物理安全辅助:虽然属于管理范畴,但技术可提供辅助,如智能设备外壳检测异常开盖、蓝牙信标感知设备是否脱离授权范围等。

二、 网络安全:保障传输通道可信

移动办公常常依赖于公共Wi-Fi、蜂窝网络等不稳定的网络环境,数据传输安全至关重要。

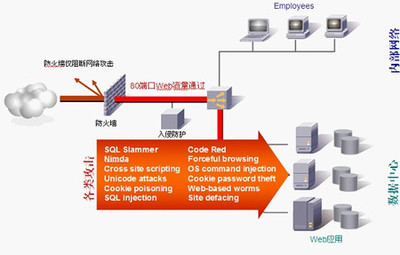

- 强制使用VPN:建立并强制使用虚拟专用网络(VPN)接入内部网络。应采用强加密协议(如IPsec、SSL/TLS),确保所有传输数据在公网上被加密隧道保护,防止中间人攻击和数据窃听。

- 零信任网络访问(ZTNA):践行“从不信任,始终验证”的原则。ZTNA解决方案不依赖于传统的网络边界,而是基于用户身份、设备健康状态、上下文信息等,对每一次访问请求进行动态认证和最小权限授权,即使设备接入内部网络,也只能访问被明确授权的特定应用资源,而非整个网络。

- 安全Wi-Fi实践:教育并引导员工尽量避免使用不可信的公共Wi-Fi处理敏感业务。如必须使用,应确保VPN全程开启。企业可提供经过安全配置的移动热点设备。

三、 数据安全:聚焦核心资产保护

保护数据本身,是安全保密的最终目标。

- 数据加密与脱敏:除了设备存储加密和传输加密外,对敏感数据本身进行加密,即使数据被非法获取也无法直接解读。在移动办公场景中,可采用透明加密或容器加密技术。对于需要在外部分享的数据,进行脱敏处理,隐藏关键敏感信息。

- 防数据泄露(DLP):部署移动DLP解决方案,能够识别、监控并保护敏感数据。策略可以包括:阻止通过邮件、即时通讯、云盘等非授权渠道发送涉密文件;对试图复制、粘贴、截屏敏感内容的行为进行记录或阻断;对存储在移动设备上的敏感文件进行水印标记。

- 安全的云与协作:优先使用企业自建或可控的私有云、行业云进行文件存储与同步。若使用公有云服务,必须选择安全合规的服务商,并利用其提供的客户端加密、权限精细化管理、访问日志审计等功能。确保协同办公工具具备端到端加密、访问时限控制、防转发等功能。

四、 身份与访问安全:精准控制访问权限

确保只有合法的人和设备,在合适的时间、地点,以正确的方式访问授权资源。

- 强化身份认证:普遍采用多因素认证(MFA),结合密码(所知)、手机令牌/智能卡(所有)、生物特征(所是)中的至少两种。在移动场景下,基于APP的软令牌、生物识别更为便捷高效。

- 单点登录(SSO)与上下文感知:集成SSO简化用户体验的集中管理认证强度。结合上下文信息(如登录时间、地理位置、设备指纹、网络类型)进行动态风险评估,对异常登录行为要求进行阶梯式增强认证或直接阻断。

- 权限最小化与定期审计:遵循最小权限原则,仅为移动办公用户授予其完成任务所必需的最低数据和应用访问权限。定期进行权限审查与回收。对所有访问行为进行日志记录和审计分析,以便事后追溯和异常检测。

五、 技术体系的整合与管理

上述技术手段并非孤立存在,需要有效整合,形成协同防御的有机整体。

- 统一安全平台:尽可能采用集成化的移动安全平台或通过安全编排、自动化与响应(SOAR)技术,将终端管理、威胁防御、数据保护、访问控制等模块联动起来,实现策略统一下发、风险集中可视、事件自动响应。

- 持续监控与响应:建立7x24小时的安全监控中心(SOC),对移动设备、网络流量、用户行为、数据流动进行持续监控和分析,利用安全信息和事件管理(SIEM)系统快速发现并响应安全事件。

- 定期评估与更新:安全威胁日新月异,技术防范体系也需要与时俱进。定期进行移动办公安全风险评估、渗透测试和应急演练,及时更新安全策略、补丁和防护规则。

****

移动办公的安全保密是一个动态、系统的工程,没有一劳永逸的“银弹”。技术防范是其中不可或缺的硬核支撑,它需要与严格的安全管理制度、常态化的员工保密教育培训紧密结合,共同构成“人防、物防、技防”三位一体的综合防护网。只有构建起主动、智能、纵深的技术防御体系,才能确保在享受移动办公便利的牢牢把住安全保密的命脉,让数据在移动中依然固若金汤。

如若转载,请注明出处:http://www.lswlkj88.com/product/28.html

更新时间:2026-05-20 05:13:29